En un mundo cada vez más conectado y expuesto, la confidencialidad se ha convertido en un principio fundamental a la hora de tratar temas de riesgo. Ya se trate de información empresarial, datos personales o cuestiones relacionadas con la seguridad, la capacidad de manejar información sensible de manera segura es esencial no solo para proteger a los individuos y organizaciones, sino también para cumplir con diversas normativas legales. La forma en que se gestiona esta información puede hacer la diferencia entre una reputación consolidada y una crisis que puede dañar irreparablemente el capital de confianza.

Este artículo se adentrará en las estrategias más efectivas para mantener la confidencialidad al tratar temas de riesgo. A través de un recorrido detallado por diferentes prácticas, normativas y tecnologías, se ofrecerá una visión integral de cómo proteger esta información valiosa. Los temas que abordaremos incluyen la importancia de la confidencialidad en varios contextos, técnicas de manejo seguro de datos, el rol de la tecnología en la protección de la información y la preparación ante incidentes de fuga de datos. Al final, nuestro objetivo es equipar tanto a individuos como a organizaciones con el conocimiento necesario para abordar la confidencialidad con confianza y responsabilidad.

La importancia de la confidencialidad en el manejo de riesgo

La confidencialidad juega un papel crítico en la mitigación de riesgos. En el ámbito empresarial, la divulgación involuntaria de información confidencial puede resultar en la perdida de ventajas competitivas y en la desconfianza de los consumidores. Los datos sensibles pueden incluir información financiera, estrategias de mercado, datos de clientes, y más. Su exposición puede llevar a consecuencias legales si hay un incumplimiento de normativas como el Reglamento General de Protección de Datos (GDPR) en Europa o la Ley de Portabilidad y Responsabilidad de Seguros de Salud (HIPAA) en los Estados Unidos. Estas regulaciones imponen fuertes sanciones a las organizaciones que no protegen adecuadamente la información de sus clientes y empleados, así como a aquellas que no informan sobre brechas de seguridad en el manejo de datos.

Además, en un mundo donde los ataques cibernéticos son cada vez más frecuentes, la protección de la confidencialidad también puede ser clave para la seguridad general de la infraestructura de una organización. La fuga de información puede dar lugar a fraudes, extorsiones y compromisos de seguridad que pueden amenazar la integridad misma de una empresa. Por lo tanto, se puede afirmar que la confidencialidad no es solo una obligación legal, sino que también es una necesidad estratégica para cualquier organización que busque sobrevivir y prosperar en un entorno empresarial complejo y competitivo.

Estrategias para mantener la confidencialidad de la información

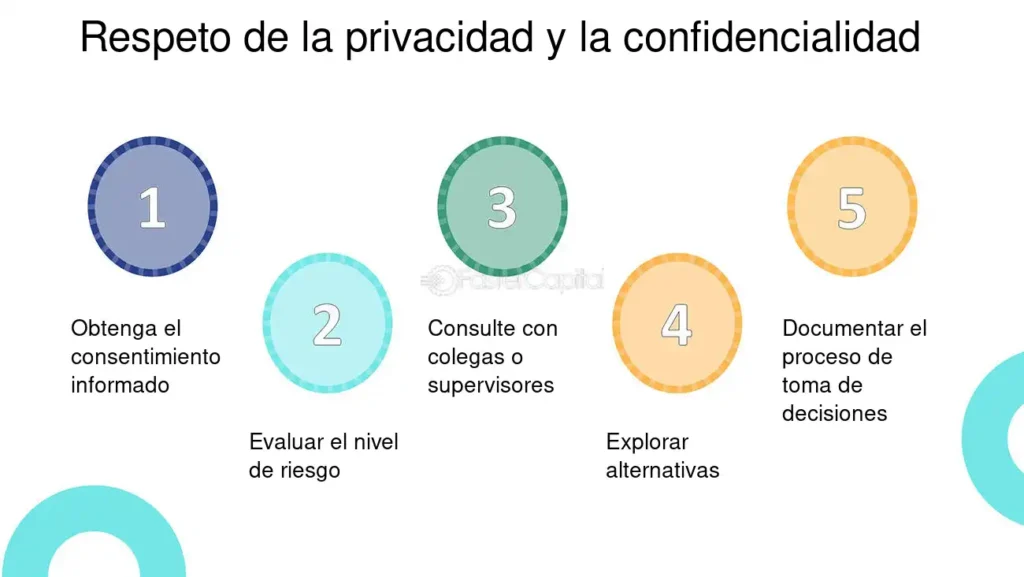

Existen diversas **estrategias** que las organizaciones pueden implementar para salvaguardar la confidencialidad de los datos sensibles. En primer lugar, es vital establecer una **política de seguridad de la información** bien definida que establezca las pautas y procedimientos para el manejo de datos confidenciales. Esta política debe ser conocida y seguida por todos los empleados, con un claro énfasis en la importancia de proteger la información y las posibles consecuencias de no hacerlo.

La formación y concienciación del personal son otros dos aspectos fundamentales. Regularmente, las capacitaciones en materia de seguridad de datos pueden ayudar a los empleados a identificar posibles **amenazas de ciberseguridad**, así como a entender cómo manejar la información de manera adecuada. De hecho, muchas brechas de seguridad ocurren debido a errores humanos o falta de conocimiento, por lo que fomentar una cultura de seguridad dentro de la organización es crucial.

También es recomendable implementar medidas técnicas, como la **encriptación de datos** y el uso de tecnologías de autenticación multifactor. La encriptación garantiza que, incluso si los datos son robados, no se pueden leer sin una clave adecuada. Las tecnologías de autenticación multifactor añaden una capa adicional de seguridad, haciendo que sea más difícil para los atacantes acceder a cuentas y datos sensibles.

El rol de la tecnología en la protección de la información

La tecnología ha transformado la forma en que manejamos la confidencialidad de la información. Con la creciente cantidad de datos que las organizaciones recogen y almacenan, las herramientas tecnológicas como el software de gestión de datos y las plataformas de seguridad en la nube han evolucionado para ayudar a garantizar que la información se maneje de manera adecuada y segura. Estas herramientas permiten a las organizaciones monitorear en tiempo real la actividad dentro de sus sistemas informáticos, lo que facilita la detección temprana de posibles violaciones a la seguridad.

Además, muchas organizaciones ahora se están trasladando a sistemas de gestión de datos en la nube, donde los proveedores, que suelen contar con recursos especializados en ciberseguridad, implementan un robusto conjunto de medidas de seguridad. Estas medidas incluyen copias de seguridad automáticas, fuego de protección y sistemas de detección de intrusos, que ayudan a prevenir cualquier fuga de información antes de que ocurra.

Sin embargo, es crucial que las organizaciones realicen una evaluación exhaustiva de los proveedores de servicios en la nube antes de confiarles su información. La reputación del proveedor, su experiencia en seguridad así como las certificaciones que posea deberían ser elementos claves a considerar en este proceso. La confianza en un proveedor de servicios en la nube que no cumpla con estrictas normativas de seguridad podría resultar contraproducente y perjudicial.

Preparación ante incidentes de fuga de datos

Aún con las mejores estrategias y tecnologías en su lugar, es importante entender que los incidentes de fuga de datos pueden ocurrir. Es fundamental tener un plan de respuesta a incidentes que permita minimizar el impacto de cualquier brecha de seguridad. Este plan debe incluir un protocolo de comunicación que establezca claramente quién es responsable de los diferentes aspectos de la crisis y qué pasos deben seguirse para mitigar daños.

La comunicación inmediata es clave en el caso de una violación de datos. Informar a las partes afectadas, así como a las autoridades pertinentes, es imperativo para cumplir con las regulaciones de protección de datos. Además de las obligaciones legales, una respuesta ágil puede ayudar a preservar la reputación de la organización, mostrando transparencia y un compromiso genuino hacia la seguridad de los datos de sus clientes y empleados.

Conclusión

La confidencialidad en el manejo de información de riesgo no es solo una cuestión de cumplimiento normativo, sino que es un elemento esencial que puede determinar la confianza y la sostenibilidad de una organización. Las medidas adoptadas, desde la formación del personal hasta el uso de tecnologías avanzadas, son todas parte de un enfoque proactivo frente a la seguridad de los datos.

La protección de la confidencialidad de la información requerirá esfuerzos constantes que incluyan políticas robustas, educación continua y el uso efectivo de la tecnología. A medida que el panorama digital evoluciona, también lo deben hacer las estrategias de mitigación de riesgos, asegurando que las organizaciones permanezcan un paso adelante frente a posibles amenazas. La integridad de la información y la confianza en la gestión de datos serán siempre un pilar sobre el que se sustentará el éxito de cualquier entidad en el futuro.